คำค้นหา: "ย" (4578 รายการ)

เทคโนโลยีการเก็บข้อมูลพัฒนาไปเรื่อย ๆ จากเมื่อก่อนที่เครื่องคอมพิวเตอร์ไม่มีที่เก็บข้อมูล (สมัยจอเขียวกับจอขาว) ใช้แค่ Floppy Disk หรือแผ่น Drive A ตามภาษาชาวบ้าน ขนาด 5.25 นิ้ว ซึ่งมีความจุแค่ 360 KB กับ 720 KB เท่านั้น หลังจากนั้น Harddisk ก็เพิ่มขนาดความจุมาเรื่อย ๆ จากระดับ MB, GB จนเป็น...

โดย Admin ITGenius

ช่วงนี้บริษัทไอทีแต่ละแห่งต่างก็แข่งขันกันอย่างเต็มที่ที่จะสร้างผลิตภัณฑ์ใหม่ๆ ออกมาอย่างต่อเนื่องเพื่อที่จะยึดความเป็นเจ้าตลาดให้ได้ เจ้าใหญ่ 3 บริษัทที่เราจะเห็นได้อย่างชัดเจนก็คือ ไมโครซอฟท์ (Microsoft) กูเกิ้ล (Google) และ แอปเปิ้ล...

โดย Admin ITGenius

ฝัง Flashdrive ไว้ตามสถานที่ต่าง ๆ ทั่วโลก เพื่อเป็นแหล่งแชร์ไฟล์แบบ offline

ศิลปินนามว่า Aram Bartholl ได้ผุดโครงการไอเดียเก๋ Dead Drops นำ Flashdrive ไปฝังไว้ตามที่สาธารณะต่า...

โดย Admin ITGenius

ในศตวรรษที่ 21 ซึ่งถือว่าเป็นยุคเทคโนโลยีสารสนเทศ เกิดการเปลี่ยนแปลงของโลกในหลายๆด้านทั้งด้านเศรษฐกิจและสังคมอันนำไปสู่การปรับตัวเพื่อให้เกิดความสามารถในการแข่งขันท่ามกลางกระแสโลกาภิวัฒน์ทุกประเทศทั่วโลกกำลังมุ่งสู่กระแสใหม่ของการเปลี่ยนแปลงที่เรียกว่า สังคมความรู้ (KnowledgeSoci...

โดย Admin ITGenius

วิกฤติซับไพร์ม Sub-Prime เป็นหัวข้อที่มีการกล่าวถึงอย่างมากเมื่อปีที่ผ่านมา ซึ่งมีนักวิเคราะห์ชื่อดังหลายท่านคาดว่าวิกฤติซับไพร์มจะลามไปทั้งโลก หลายท่านอาจจะสงสัยว่าซับไพร์มเป็นใคร แน่มาจากไหน ทำไมถึงทำโลกปั่นป่วนได้เพียงนี้

ตั้งแต่ประมาณช่วงสามสี่เดือนสุดท้ายของปีที่แล...

โดย Admin ITGenius

ทำไมเครื่องที่ตนเองซื้อมาถึงแฮงบ่อยนัก ทั้ง ๆ ที่เพิ่งซื้อมาไม่กี่เดือนเอง

บางคนซื้อมาใช้ได้ไม่ถึงวัน เครื่องก็แฮงไม่รู้กี่รอบต่อกี่รอบแล้ว เจอแบบนี้

เสียความรู้สึกมากเลยใช่ไหมครับ เรามาดูสาเหตุกันดีกว่า ว่าทำไมเครื่องถึงได้แฮงบ่อยนัก

ซีพียู...

โดย Admin ITGenius

สิ่งที่ผู้ประกอบการต้องการจากผู้สมัครงานไม่ใช่ผลการเรียน หรือชื่อเสียงมหาวิทยาลัย หากคุณไม่มีทักษะที่เป็นประโยชน์ในการทำงาน ผลการเรียน หรือชื่อเสียงมหาวิทยาลัยอาจไม่ช่วยให้คุณทำงานเป็น แต่ทักษะต่างหากที่จะทำให้คุณสามารถเรียนรู้งานได้ไว แม้จะเป็นนักศึกษาจบใหม่ก็ตาม

1. ทักษะ...

โดย Admin ITGenius

อวัยวะทุกส่วนของร่างกาย ทั้งภายนอกและภายใน ล้วนเป็นสิ่งที่อยู่ติดตัวเรามาตั้งแต่เกิดจนตาย แต่ถึง

จะเป็นอย่างนั้น ก็ไม่อาจปฏิเสธได้เลยว่าบางทีเราก็ละเลย ไม่สนใจมัน และไม่รู้จักมันดีพอด้วยซ้ำ วันนี้กระปุกดอทคอมก็เลยนำเรื่องราวเกี่ยวกับร่างกายของมนุษย์ ความจริงที่คุณอาจไม่เคยรู้เลยตลอดชีวิตที...

โดย Admin ITGenius

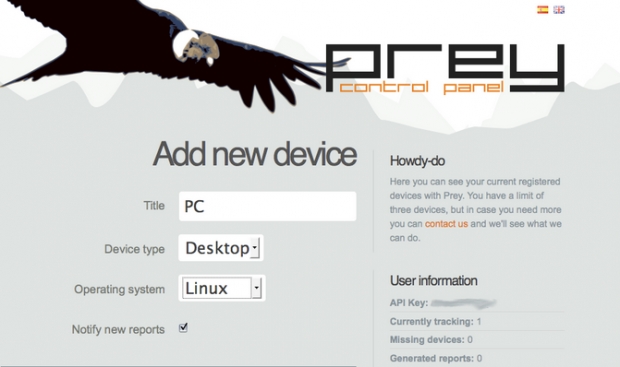

Prey โปรแกรมติดตามขโมยโน้ตบุคหาย พีซีหาย สมาร์ทโฟนหาย แท็ปเบล็ดหาย สวัสดีครับทุกท่าน วันนี้ผมไปเจอโปรแกรมตัวหนึ่งชื่อว่า Prey จากเว็ปไซต์ Preyproject.com

ซึ่งโปรแกรมนี้พัฒนาขึ้นโดย&nbs...

โดย Admin ITGenius

ในบางครั้งเราได้โหลดโปรแกรมจากอินเทอร์เน็ตมาเพื่อจะมาติดตั้งลงบนเครืองคอมพิวเตอร์ของเรา แต่หารู้หรือไม่ว่าโปรแกรมที่เราโหลดมานั้นปลอดภัยหรือป่าวหรือว่าโปรแกรมพวกนั้นอาจจะมีไวรัสหรือ Backdoor แอบแฝงอยู่ซึ่งเมื่อเรากดรันไฟล์ไปแล้วมันก็จะสร้างช่องโหว่ที่ที่แฮกเกอร์ทำไว้ ซึ่งทำให้คอมพิวเตอร์ขอ...

โดย Admin ITGenius